EU サイバーレジリエンス法 (CRA) の整合規格

サイバーレジリエンス法 (CRA) の整合規格

本ページでは、EU サイバーレジリエンス法 (CRA) の整合規格について解説しています。CRA全般についての解説は、下記のページを参照してください。

適合性の推定

他のCEマーキング関連法令と同様、整合規格に適合した製品・プロセスは、その整合規格がカバーする範囲において、附属書 I の必須サイバーセキュリティ要件に適合しているものとみなされます。

整合規格のタイプ

サイバーレジリエンス法の整合規格には、以下の2種類があります。

- 水平規格 (Horizontal standards) - タイプA規格 / タイプB規格

- 製品分野を限定せずに適用可能な、汎用的な枠組み・方法論等を提供する規格で、附属書 I の必須サイバーセキュリティ要件に対応。

- 垂直規格 (Vertical standards) - タイプC規格

- 特定の製品カテゴリ(附属書 III, IV)のセキュリティ要件を定める規格。

附属書 III, IV に該当しない製品の場合は、基本となる3つの水平規格に適合することで、必須サイバーセキュリティ要件に対する適合が推定されると考えられます。

整合規格の策定スケジュール

CRA の最初の整合規格の策定スケジュールは、以下の通りとなっています。

| 規格番号・タイトル | 対応する必須要件 | 採択期限 |

| prEN 40000-1-2 (WI No. JT013089) Cybersecurity requirements for products with digital elements - Part 1-2: Principles for cyber resilience | 附属書 I | 2026年8月30日 |

| prEN XXX(番号未定)(WI No. JT013091) Cybersecurity requirements for products with digital elements – Generic Security Requirements | 附属書 I パート I (2) | 2027年10月30日 |

| prEN 40000-1-3 (WI No. JT013090) Cybersecurity requirements for products with digital elements – Vulnerability Handling | 附属書 I パート II | 2026年8月30日 |

| すべての垂直規格 (規格番号等については、一覧表(外部リンク)を参照。) | --- | 2026年10月30日 |

また、整合規格ではありませんが、以下の関連規格が存在します。

| 規格番号・タイトル |

| prEN 40000-1-1 (WI No. JT013095) Cybersecurity requirements for products with digital elements - Part 1-1: Vocabulary |

| prEN TR XXX(番号未定)(WI No. JT013097) Cybersecurity requirements for products with digital elements – Threats and Security Objectives |

CRA への対応開始時期について

整合規格の発行を待ってから対応の準備を始めるのでは、CRAの適用開始までに対応が完了できない可能性が高くなりますので、着手できるところから前もって対応を開始することが推奨されます。

DRAFT prEN 40000-1-2 (WI No. JT013089) の概要

DRAFT prEN 40000-1-2 は、サイバーレジリエンスの原則について規定した規格の草案であり、大きく分けると以下の箇条に分かれています。

- サイバーセキュリティの原則(Clause 5)

- リスクマネジメントの要素(Clause 6)

- サイバーセキュリティ活動(Clause 7)

DRAFT の記載内容について

ここに記載している内容は正式発行前のDRAFT規格のものであり、今後内容が変更になる可能性がありますので、ご注意ください。

サイバーセキュリティの原則(Clause 5)

ここでは、サイバーセキュリティに関する4つの原則について説明されています。

- リスクベースのアプローチ

- 製品のセキュリティ対策は、特定されたリスク(影響と発生確率)に応じて講じる、という原則。ライフサイクル全体でリスクを評価・処理し、許容可能な残存リスクを関係者へ明確に伝達して意思決定に役立てる。

- セキュリティ・バイ・デザイン

- セキュリティを後付けせず、構想段階からライフサイクル全体を通じて設計の根幹に組み込む、という原則。最小特権、多層防御、セキュアコーディングなどを適用し、サイバー攻撃に対する製品の根本的な耐性を高める。

- セキュア・バイ・デフォルト

- 意図された使用環境下で、製品の初期状態(デフォルト)が安全に設定されていることを保証する原則。不要な機能の無効化等で攻撃面を最小化し、専門知識のないユーザーを誤設定による脅威から保護する。

- 透明性

- セキュリティ維持に必要な情報(脅威、リスク、脆弱性など)を、関係者が理解しやすい形式で伝達・共有する原則。これにより、関係者間の適切なコミュニケーションと、情報に基づいた意思決定を支援する。

これらは参考情報であり、本規格の規定を構成しません。

規定は、Clause 6 および Cluase 7 の箇条に記載されています。

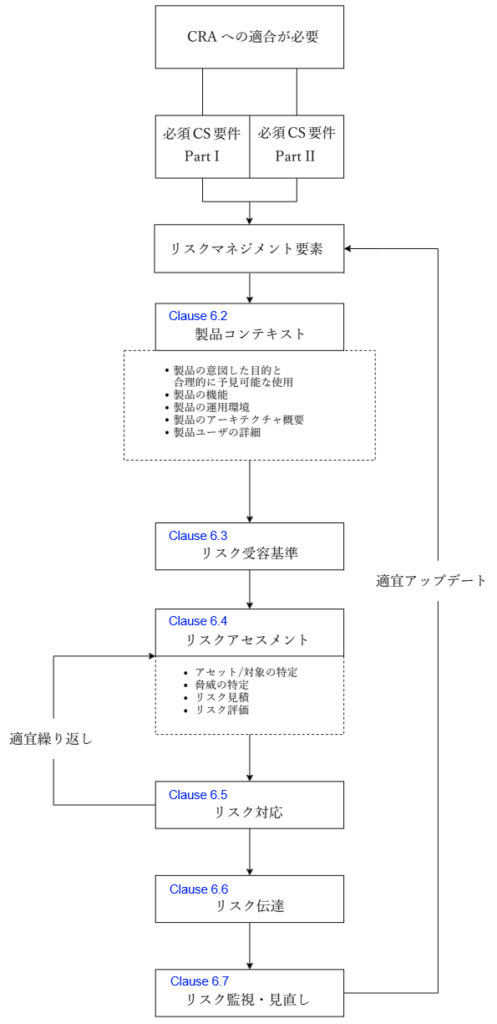

リスクマネジメントの要素(Clause 6)

この箇条には、製品ライフサイクルの全フェーズに適用可能な、サイバーセキュリティ・リスクマネジメント要素の要求事項が記載されています。

リスクマネジメントには、以下の行為が含まれます。

- 製品コンテキストの確立(6.2)

- リスク評価の起点として、製品の意図された目的と合理的に予見可能な使用(IPRFU)、機能、動作環境、アーキテクチャ、および想定ユーザーを明確に定義し、文書化しなければならない。

- リスク受容基準の確立(6.3)

- 製品ライフサイクル全体に適用するリスクマネジメントの手法と、リスク受容基準の策定について規定している。法的要件や技術水準、ユーザーの性質等を考慮する必要がある。

- リスクアセスメントの実施(6.4)

- 定義されたコンテキストに基づき、保護すべきアセットとセキュリティ目標、および脅威を特定する。その上で、脅威の発生確率と影響度からリスクを見積もり、受容基準に照らして評価をおこなう。

- リスクに対する適切な対応(6.5)

- 評価されたリスクに対し、「回避・低減・受容・移転」の優先順位で対策を講じる。製品機能上やむを得ない残留リスクを受容・移転する場合は、正当性の文書化とユーザーへの伝達が必須となる。

- 残留リスクの伝達(6.6)

- 製品の安全な利用を確保するため、残留リスクやユーザーに求める緩和策(安全な初期設定や運用環境など)を、対象者が理解しやすいアクセシビリティに配慮した方法・用語で明確に伝達することが求められている。

- リスクマネジメントの見直し(6.7)

- 脅威状況の変化や技術水準の更新、重大なインシデント発生時などに備え、リスク管理体制を定期的に見直すことが要求されている。レビューの頻度や実施基準は、リスクに応じて正当化される必要がある。

これらは箇条番号順に一連のフローで実施していくことになり、その関係は図1に表されています。

CRAへの適合を宣言するためには、製品に対して、これらの箇条の規定に基づいたリスクマネジメントを実施しなければなりません。

サイバーセキュリティ活動(Clause 7)

この箇条は、製品のメーカーが実施しなければならない、製品ライフサイクルにおけるサイバーセキュリティ活動の要求事項を規定しています。

サイバーセキュリティ活動には、Clause 6 のリスクマネジメントに加え、以下が含まれます。

- 製品のサイバーセキュリティ計画(7.2)

- 製品ライフサイクル全体における活動の計画・文書化。リスク基準、テスト、脆弱性対応、サポート期間などを定め、開発手法に関わらず定期的に見直しをおこなう。

- 製品のサイバーセキュリティ要件(7.3)

- リスク評価や法的要求に基づき、アセット保護に必要なセキュリティ要件を特定する。具体的な管理策を選択し、追跡可能な技術仕様として文書化し、ライフサイクルを通じて管理する。

- サイバーセキュリティアーキテクチャと設計(7.4)

- セキュリティ要件等に基づき、信頼境界の設定やセキュアなインターフェースの設計をおこなう。サードパーティ製コンポーネントの統合にあたっては、十分に注意を払う必要がある。

- セキュアな実装(7.5)

- セキュアな開発環境におけるSBOM作成、コーディング、メモリ安全性の確保など。ユーザー向けの技術文書や指示書を整備しなければならない。

- サイバーセキュリティの検証と妥当性確認(7.6)

- セキュリティ要件の充足確認。単体・統合・ペネトレーションテストや脆弱性スキャンを反復し、製品が実際のコンテキストでセキュアであることを客観的に検証する。

- セキュアな製造と配布(7.7)

- 製造・流通時の改ざん防止。デジタル配信での認証や署名、物理製造でのアクセス制御等により、ユーザーに届くまでの製品の完全性と真正性を一貫して保護する。

- サイバーセキュリティ問題管理(7.8)

- 脆弱性やインシデントを特定・評価し、遅滞なく対処する。ログを記録し状況を管理するとともに、必要に応じて回避策やアップデート情報をユーザーへ適切に公開する。

- 製品監視(7.9)

- ライフサイクルを通じた、脅威や脆弱性の継続監視。新たに発見した脆弱性は記録し、リスク分析を適宜更新することで、変化する脅威状況に合わせた適切な保護を維持する。

- セキュアな廃棄計画(7.10)

- 製品廃棄やサポート終了時のセキュリティ計画。ユーザーデータや鍵の確実な消去方法、サポート終了後の影響やデータ移行手順を、ユーザーに理解しやすい形で提供する。

- サードパーティ製コンポーネントのサイバーセキュリティ管理(7.11)

- 外部部品の選定時に適正性の評価を行い、SBOMで管理する。脆弱性監視を継続し、発見時はサプライヤーへ通知するとともに、製品としてのリスク対処を適切に実施する。

CRAへの適合を宣言するためには、製造者は、これらの活動を各箇条の要求に従って実施し、文書化をおこなう必要があります。

他の整合規格との関係

製品のサイバーセキュリティ要件(7.3)では、製品コンテキストやリスクアセスメントの結果等に基づいて、製品に適用する管理策を決定します。WI No. JT013091 は、具体的な管理策を特定するための整合規格として、この活動において利用することになりそうです。

一方、脆弱性対応の整合規格 prEN 40000-1-3 (WI No. JT013090) は、サイバーセキュリティ問題管理(7.8)および製品監視(7.9)の活動に関係します。これらの活動で発見・対処される脆弱性は、当該規格に従って処理することになります。