機械規則 (EU) 2023/1230 と整合規格 EN 50742

機械規則 (EU) 2023/1230 の概要

機械指令から機械規則への移行スケジュール

機械規則 (EU) 2023/1230の適用開始日は、2027年1月20日です。

同日に機械指令 2006/42/EC は廃止され、機械規則に適合できていない機械は、CEマークを表示することができなくなります。

機械規則の要求事項の大部分は機械指令と同様の内容ですが、機械の仕様によっては、新たな技術的要求事項(サイバーセキュリティ、AI等)への対応が大変な場合もありますので、早めの対応開始が望まれます。機械規則 (EU) 2023/1230の原文については、こちら(外部リンク)をご確認ください。

留意事項

当ウェブサイトに記載の内容は、当方の法令解釈に基づくものであり、内容についての責任は一切負いません。また、簡略化のために詳細な条件については記載していない場合があります。実際の適用にあたっては、必ず原文を確認の上で適用してください。

機械指令 2006/42/EC からの変更点

機械の製造者に影響がある大きな変更点としては、以下が挙げられます。

(変更点を網羅しているわけではありませんので、ご注意ください。)

- 認証が必要な機械のカテゴリの変更

- 必須健康安全要件(EHSR)の追加

- ユーザによる安全機能テストの必須化

- サイバーセキュリティ要件の追加

- 自律動作・自己進化する機械に対する要件の追加

- デジタル連絡先(ウェブサイト、電子メールアドレス等)の表示義務

- 取扱説明書のデジタル化が可能に(従来通り紙媒体でもOK)

- ただし、デジタル化にあたってはいくつかの条件が課されるため要注意。

- EU適合宣言書の記載要件追加(EHSRへの準拠、適用モジュールごとの要素等)

- 技術文書の要件追加(安全関連ソフトウェア、安全制御に関する情報等)

機械規則とサイバーレジリエンス法(CRA)の関係

現代の機械の多くは、内部で、もしくは外部と何らかのデータのやり取りをおこなうことから、これが機械の安全性(機能安全)に影響しうる場合は、機械規則のサイバーセキュリティ要件に適合する必要があります。

また、そのような機械は、EUサイバーレジリエンス法(CRA)の対象にも該当する可能性が高く、CRAが適用開始となる2027年12月11日以降は、CRAにも適合しなければなりません。

機械規則とCRAの要求事項には重複する部分があると考えられますが、重複があるからといって、どちらか一方の要求事項が免除されることはありません。また、どちらか一方を満足することで、もう一方が満足しているとみなされることはありません。要するに、機械規則とCRAの両方に対応しなければならない、ということです。

(参考:CRA FAQ)

ただし、サイバーセキュリティ・リスクアセスメントを実施して、必要な対策を講じる流れは共通しているため、機械規則のサイバーセキュリティ要件を満足するためにおこなった内容は、CRAへの対応にあたって活用できると考えられます。

CRAの内容については、以下のページを参照してください。

機械規則 (EU) 2023/1230 の整合規格リスト

本稿の執筆時点では、機械規則の整合規格およびそのリストは存在していません。

機械指令の整合規格リストに掲載されている規格の多くは、機械規則の整合規格として引き継がれることが想定されますが、実際に官報に掲載されるまでは、機械規則の整合規格ではありません。

機械の製造者としては、機械規則の整合規格リストが官報に掲載された後、自社の製品に適用している規格が整合規格リストに載っているかどうか、確実に確認するようにしましょう。もし載っていないようであれば、別の規格の適用を検討する必要があるかもしれません。

機械規則の整合規格リストには、機械指令の整合規格の他、機械規則の EHSR で新たに規定された要件を補完する規格が加えられると考えられます。その代表例が、次に紹介する EN 50742 です。

DRAFT prEN 50742 の概要

EN 50742 は、機械規則の必須健康安全要件(EHSR)1.1.9項(破損からの保護)および1.2.1項(制御システムの安全性と信頼性)の段落 (a) および (f) に関して、具体的な技術要件を定めている規格です。

DRAFT prEN 50742 はその規格の草案であり、箇条の構成は以下の通りとなっています。

- 破損からの保護(Clause 4)

- プロセス要件(Clause 5, 6)

- 製品要件(Clause 7,8)

- 使用に関する情報(Clause 9)

- ログ記録形式の例(附属書A)

- 脅威アセスメント(附属書B)

- 安全システムのための脅威モデリング(附属書C)

- 脅威と緩和策の一覧(附属書D)

附属書はいずれも参考情報であり、強制力はありませんが、有用な内容が多いため活用が推奨されます。

DRAFT の記載内容について

ここに記載している内容は正式発行前のDRAFT規格のものであり、今後内容が変更になる可能性がありますので、ご注意ください。

適合が必要な条項と2つのアプローチ

prEN 50742 に適合するためには、以下の要件の順守が必須となります。

- EN ISO 12100:2010 に基づく安全リスクアセスメントの実施

- 破損からの保護(Clause 4)および 使用に関する情報(Clause 9)への適合

プロセス要件(Clause 5, 6)および 製品要件(Clause 7,8)については、AとBの2つの適合アプローチが用意されており、機械の開発状況に合わせてどちらかを選択することになります。

| アプローチ | 順守が必要な条項 |

|---|---|

| アプローチA (EN IEC 62443シリーズ規格を参照せずに開発された機械のためのアプローチ) | ・プロセス要件(Clause 5) ・製品要件(Clause 7) |

| アプローチB (EN IEC 62443シリーズ規格に従って開発された機械のためのアプローチ) | ・プロセス要件(Clause 6) ・製品要件(Clause 8) |

アプローチBを適用するケースは多くないと考えられますので、本稿ではアプローチAを前提に記述します。

破損からの保護(Clause 4)

Clause 4 は、prEN 50742 の基本的な要求事項が記載されている条項です。

機械の製造者は、サイバーセキュリティに関する分析や対策をおこなう前に、EN ISO 12100:2010 に基づく安全リスクアセスメントを実施しなければなりません。

脅威を特定して対策を検討するためには、脅威から守るべき、機械に搭載された安全機能(保護方策)が明らかになっている必要があり、これは安全リスクアセスメントの実施により導かれるためです。

その後、以下の原則にしたがって、脅威から機械を保護します。

- a) 脆弱性が存在する場合は、危険な状況につながるものを排除する。

- b) 脆弱性を排除できない場合、設計者はその脆弱性を軽減する。

- c) 手順 a) 及び b) 後も残存する脆弱性については、ユーザーによる補償的対策に必要な全ての情報を使用情報に記載する。

この a) ~ c) の手順は、EN ISO 12100 に規定されている 3ステップメソッド(本質的安全設計 → 安全防護・付加保護方策 → 使用情報)に類似しています。

プロセス要件(Clause 5)

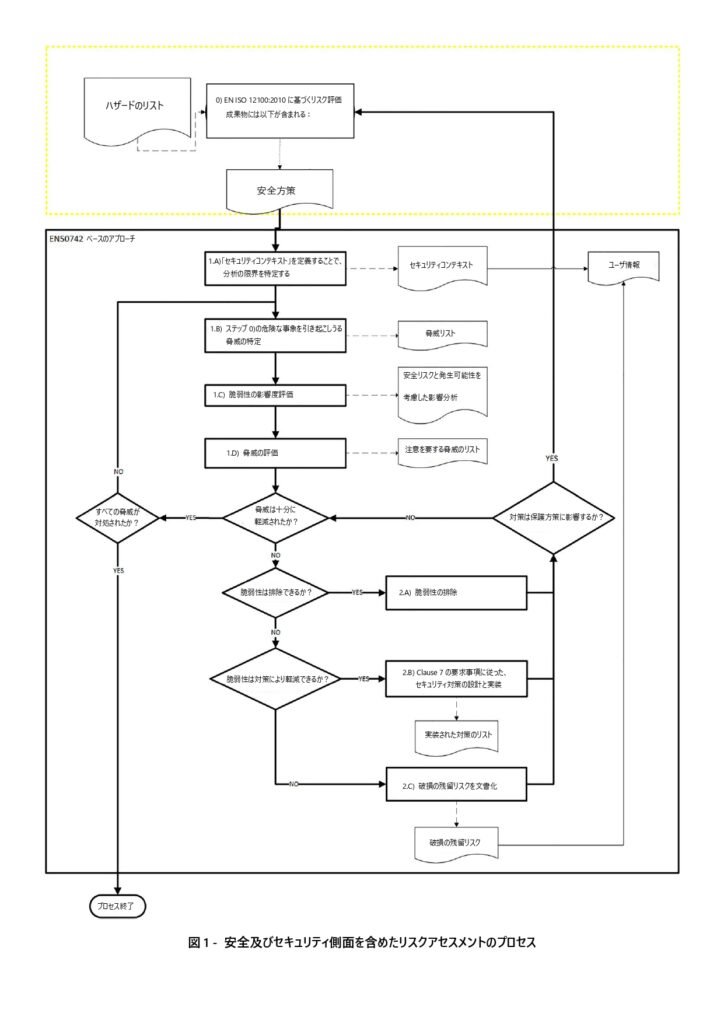

prEN 50742 の Clause 5 には、現状、図1のフロー図が記載されているのみであり、これに従って脅威に対処することが要求されています。

製品要件(Clause 7)

Clause 7 は、機械に実装しなければならない具体的な機能やセキュリティ対策の要件が記載されている条項です。

要求事項を簡単に紹介すると、以下のようになっています。

- 情報収集(7.3)

- 安全関連のデータやソフトウェアへの介入について、デジタル証拠を自動収集し記録すること。

- 破損に対する保護方策(7.4)

- 機械の接続やアセットについて、安全関連セキュリティレベル(SRSL)を特定し、SRSL(0~3)に応じた必須のセキュリティ対策(認証、認可、完全性、真正性)を実装すること。

- ソフトウェアバージョンおよび構成の識別(7.5)

- 破損の保護に関連するソフトウェアのバージョン、構成情報は識別可能で人間が読めること。

SRSLの決定は、脅威アセスメントの結果に基づく必要がありますが、具体的な基準や方法については規定されていません。したがって、SRSLの決定基準・方法については、機械の製造者が自己の裁量で定めることができます。

脅威アセスメント(附属書B)

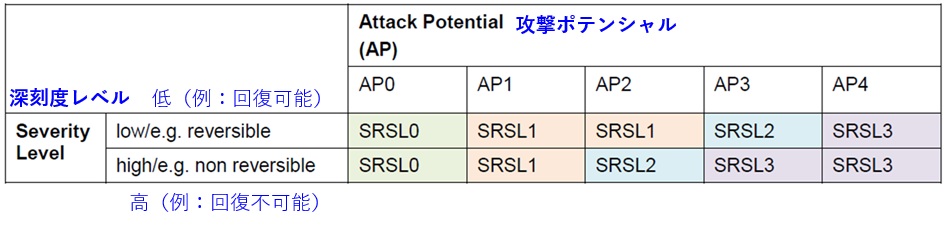

附属書Bには、SRSLの基準例が掲載されており、ここでは「深刻度レベル」と「攻撃ポテンシャル(AP)」に基づいて決定することとしています。

深刻度レベルは、安全リスク低減方策の破損によって生じる安全への影響の大きさの指標であり、SILやPLrとの関連付けも可能です。

攻撃ポテンシャルは、攻撃を受ける可能性の高さの指標であり、以下の計算式によってスコアを計算することで決定します。

AP = (EL × WoO) + AC

EL:露出レベル(接続が外部に対してどの程度露出しているか)のスコア

WoO:機会窓(アクセス制限がどの程度厳しいか)のスコア

AC:攻撃者能力(攻撃を成功させるために必要な攻撃者の能力レベル)のスコア

具体的なスコアリングの内容については、規格書の原文をご確認ください。